攻撃者視点からのシミュレーションで潜在リスクを可視化

現代のサイバーセキュリティの脅威はますます巧妙化・高度化しています。このような状況下で企業の情報資産を保護するためには、従来の防御的なセキュリティ対策に加えて、攻撃者目線での新たなアプローチが必要です。

ペネトレーションテストでは、侵入のシナリオや目的・ゴールを設定し、設定した目標まで到達できるかを検証します。実際の攻撃者が使用する手法をシミュレートすることで、システムやネットワークの脆弱性を発見します。外部からの脅威以外にも内部への侵入の可能性や影響を把握することができ、潜在的なリスクを識別して適切なセキュリティ対策を講じることができます。

<主なサービス内容>- スコーピングと要件定義

- シナリオ定義

- 情報収集(OSINT)

- 侵入/攻撃テストの実施

- 評価/報告

検出した問題点についての評価を報告書にまとめて報告します。報告書のご提出から一定期間、テスト内容に関するお問い合わせサポートも行っています。

ランサムウェア感染や情報漏洩が多発する中、システムやネットワークの安全性を見直し、リスクを低減するための対策として、ぜひご検討ください。

脆弱性診断とペネトレーションテストの違い

脆弱性診断とペネトレーションテストは、セキュリティ評価の目的や手法が異なります。

脆弱性診断は、診断対象に存在する脆弱性を網羅的に検出することを目的とした調査です。多様なパターンで検査を行い、脆弱性単体の存在やそのリスクを評価します。主にシステム全体の健全性を診断します。

一方、ペネトレーションテストは、不正侵入や情報漏洩をシナリオに基づいてシミュレーションするものです。脆弱性や運用上の問題点を意図的に悪用し、特定の目的を達成できるかを検証します。目的達成のため、必要な脆弱性を使用したり、セキュリティ機構を回避等を行い、実行可能性や攻撃シナリオの現実性に焦点を当てたテストを実施します。

診断プランについて

- ●スコープベース

-

・提供いただいた情報に基づいて、お客様の環境に則した攻撃シナリオを作成します

・攻撃シナリオに沿って疑似攻撃を実施し、管理者アカウントなどを乗っ取り、機密情報の窃取などを試みます

・検出した問題点について、報告書にまとめてご報告します - ●脅威想定ベース

-

・提供いただいた情報に基づいて、お客様の環境に則した攻撃シナリオとブルーチームの対応についての評価項目を作成します

・攻撃シナリオに沿って擬似攻撃を実施し、お客様にて擬似攻撃への対応を行なっていただきます

・検出した問題点とブルーチームの対応能力について、報告書にまとめてご報告します

- ※実施には高い技術力が求められるため、時期や期間は調整が必要です。

- ※ご予算に合わせた実施も可能ですので、お気軽にお申しつけください。当社ではシステムやご要件に沿った形で診断観点や診断対象のネットワーク範囲をご提案します。

フローについて

- 1偵察・調査

- 攻撃対象の調査 外部からの情報収集

- 2攻撃準備

- 既知の脆弱性の確認 環境の模倣 攻撃体制の確立

- 3外部攻撃

- マルウェア配布 サーバーで提供しているサービスへの攻撃

- 4内部侵害

- 侵入経路の確保 特権昇格 横展開 機密情報の窃取

- 5痕跡消去

- ログ消去

診断観点・作業項目例

- ●要件定義

- ・テスト範囲の決定

・テスト対象システムとネットワークの特定

・テストのシナリオ設定、目標と成功基準の設定

・法的・契約上の合意(NDA、ルール・オブ・エンゲージメント) - ●情報窃取

- ・公開情報(OSINT)

・内部情報収集 - ●初期侵入

- ・マルウェアの送付

・既知の脆弱性の悪用

・管理画面等への総当たり

・任意コマンドの実行 - ●内部探索

- ・BloodHound等によるネットワークの内部探索

- ●権限昇格

- ・カーネルエクスプロイトによる権限昇格

・設定の不備の悪用による権限昇格

・各ユーザが所持している権限を悪用した権限昇格 - ●持続性の確保

- ・スタートアップ項目の悪用

・バックドアの設置

・権限のないユーザへの特権権限の付与

・サービスの悪用

・タスクスケジューラの悪用

・認証情報の窃取

・脆弱な認証情報の悪用

・ビーコンの設置 - ●横展開

- ・リモートサービスの利用

・DC等の管理システムへの攻撃 - ●後処理

- ・証拠の除去

・レポート作成

・結果の共有とフィードバック

・修正後の再診断

・一定期間テスト内容のサポート

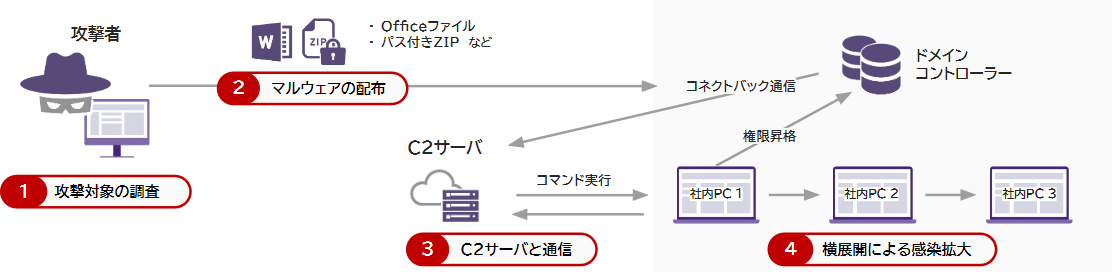

攻撃シナリオ(一例)

APTグループによる標的型メール攻撃シナリオの例

- 攻撃対象の調査を行います

- 擬似マルウェアの作成と配布します

- 感染した端末がC2サーバと通信します

- 横展開による感染拡大や特権ユーザへの昇格を試みます

- 顧客情報や機密情報の収集を行います